Stratégies de protection des actifs numériques

Dans l’univers des cryptomonnaies, la sécurité des investissements est cruciale. Une première stratégie consiste en la diversification des actifs. Cette approche atténue les risques associés à la volatilité du marché en répartissant les investissements sur plusieurs types de cryptomonnaies. Un portefeuille varié n’est pas immunisé contre les pertes, mais il réduit leur impact potentiel.

Ensuite, l’utilisation de portefeuilles sécurisés est indispensable. Les portefeuilles matériels, par exemple, offrent une protection physique qui est difficile à compromettre électroniquement. Le choix du bon type de portefeuille – matériel ou logiciel – dépend des besoins personnels de chaque investisseur, mais l’aspect sécurité doit toujours être au centre de la décision.

Enfin, l’impact de la volatilité du marché sur la sécurité des investissements ne doit pas être sous-estimé. Des fluctuations rapides peuvent entraîner des pertes importantes. Par conséquent, il est vital de rester informé et de mettre en œuvre des stratégies de gestion des risques. Cela inclut l’analyse régulière du marché et l’ajustement de son portefeuille en conséquence.

Investir dans les cryptomonnaies demande une vigilance constante et une utilisation judicieuse des stratégies de sécurité disponibles.

Types de portefeuilles pour le stockage de cryptomonnaies

La sécurité des cryptomonnaies repose grandement sur le choix du portefeuille utilisé pour leur stockage. Deux principaux types de portefeuilles existent : les portefeuilles matériels et les portefeuilles logiciels. Chacun présente des avantages uniques qui répondent à diverses préférences en matière de sécurisation des actifs numériques.

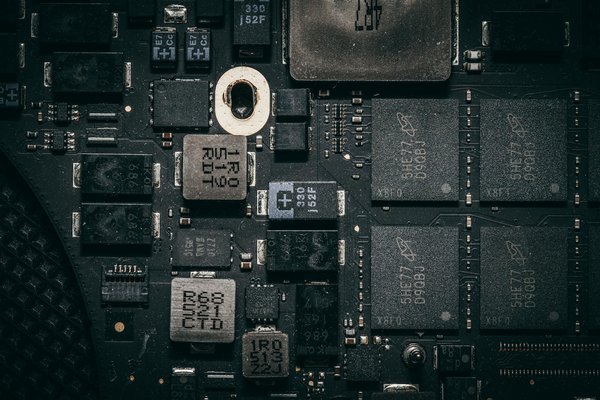

Portefeuilles matériels

Un portefeuille matériel est un dispositif physique qui stocke les clés privées hors ligne. Cela offre une protection puissante contre les logiciels malveillants. Parmi les exemples notables figurent Ledger et Trezor. La configuration d’un tel portefeuille exige attention et compétence, garantissant ainsi que les dispositifs restent protégés contre tout accès non autorisé. Cependant, leur coût initial et la nécessité de les garder physiquement sécurisés peuvent être des inconvénients pour certains utilisateurs.

Portefeuilles logiciels

Les portefeuilles logiciels, souvent en ligne, permettent un accès pratique aux actifs. Ils se divisent en trois catégories principales : portefeuilles hébergés, portefeuilles non hébergés et portefeuilles décentralisés. Bien qu’ils soient commodes, ils s’accompagnent de risques accrus de piratage et de vol. La sécurisation d’un portefeuille logiciel passe par l’adoption de mots de passe robustes, l’authentification à deux facteurs, ainsi que la méfiance envers les tentatives de phishing.

Meilleures pratiques pour la gestion des mots de passe

La sécurité des comptes repose en grande partie sur la gestion des mots de passe. Adopter un mot de passe complexe et unique pour chaque compte est vital. Un mot de passe efficace se compose idéalement d’une combinaison de lettres majuscules, minuscules, chiffres et symboles spéciaux.

Pour faciliter la gestion de ces mots de passe, il existe des outils de gestion des mots de passe tels que LastPass ou 1Password. Ces outils permettent de conserver des mots de passe sécurisés tout en évitant l’oubli. Ils offrent aussi la possibilité de générer des mots de passe forts automatiquement.

Il est également conseillé de modifier régulièrement ses mots de passe. Pour ce faire, certaines techniques peuvent être mises en place. Par exemple, établir une routine pour changer les mots de passe tous les trois à six mois. Parfois, un simple rappel calendré peut suffire pour ne pas oublier cette tâche importante.

Ensuite, soin particulier doit être apporté au choix des réponses aux questions de sécurité. Ces réponses doivent être imprévisibles et ne doivent pas inclure des informations personnelles facilement accessibles. La sécurité des cryptomonnaies dépend en grande partie de la robustesse de vos mesures de protection des investissements numériques.

Authentification à deux facteurs et méthodes de sécurité supplémentaires

La sécurité renforcée des comptes de cryptomonnaies est cruciale. L’authentification à deux facteurs (2FA) est une mesure efficace pour protéger ses actifs. Elle ajoute une couche supplémentaire de sécurité en demandant une confirmation d’identité via un deuxième appareil.

Mise en place de l’authentification à deux facteurs

Pour activer l’authentification à deux facteurs, commencez par opter pour une application réputée, comme Google Authenticator ou Authy. Ces outils génèrent des codes temporaires, essentiels pour l’accès sécurisé. Après l’installation, il est important de sauvegarder les méthodes de récupération. Cela garantit l’accès aux comptes même en cas de perte de l’appareil principal.

Autres méthodes de sécurité

Utiliser un VPN accroît la sécurité en ligne en chiffrant la connexion. Cela protège des interceptions de données. Rester vigilant face aux tentatives de phishing est également crucial. Ceux-ci peuvent subtiliser des informations sensibles. Enfin, faire des mises à jour régulières des logiciels contribue à la protection contre les vulnérabilités émergentes. Ces mesures combinées renforcent la défense contre les menaces numériques.

Sécurisation des clés privées

Les clés privées constituent l’élément central pour la protection des actifs numériques. Ce sont des codes cryptographiques qui permettent de déverrouiller et de gérer vos cryptomonnaies. La perte ou le vol de ces clés peut entraîner des pertes financières irréversibles, soulignant l’importance de leur sécurité.

Méthodes pour stocker les clés privées en sécurité

Les méthodes de stockage sécurisées incluent l’utilisation de portefeuilles matériels, qui gardent les clés hors ligne, minimisant ainsi les risques de piratage. Les portefeuilles logiciel peuvent être utilisés, à condition d’avoir une protection renforcée telle qu’une authentification à deux facteurs. Il est conseillé de maintenir des sauvegardes physiques de ces clés, à l’abri, par exemple, sur du papier conservé en lieu sûr.

Risques de partage des clés privées

Partager vos clés privées pose un risque significatif d’accès non autorisé à vos actifs. Ces informations doivent rester strictement confidentielles; les divulguer, même à des personnes de confiance, expose à des menaces de sécurité potentiellement critiques. En résumé, la vigilance et l’application de stratégies rigoureuses sont essentielles pour garantir la sécurité des clés privées. Assurez-vous toujours de bien évaluer et mettre en place des mesures robustes pour les protéger.

Études de cas de violations de sécurité et leçons à en tirer

Dans le monde en constante évolution des cryptomonnaies, comprendre les violations de sécurité passées est essentiel pour protéger ses actifs. Ces études de cas offrent des leçons précieuses sur les erreurs à éviter et les mesures à renforcer.

Analyse d’une violation célèbre

L’une des violations les plus marquantes a été le piratage de Mt. Gox en 2014, entraînant la perte de 850,000 bitcoins. La sécurité défaillante de la plateforme et l’absence de protocoles de révision régulière ont permis cette intrusion. Améliorer la surveillance et mettre en place des audits de sécurité rigoureux auraient pu minimiser les risques.

L’impact a été dévastateur : une perte de confiance massive des utilisateurs et un effondrement du marché temporaire, soulignant l’importance des mesures de sécurité robustes pour sauvegarder les actifs numériques.

Que faire après une violation

En cas de brèche, protéger ses actifs devient une priorité immédiate. Changez tous les mots de passe liés aux comptes compromis et activez l’authentification à deux facteurs si ce n’est pas déjà fait. La vigilance continue est cruciale pour détecter toute activité suspecte. Signalez immédiatement la violation aux autorités concernées et consultez des ressources sécurisées pour obtenir des conseils supplémentaires.

Considérations légales et ressources pour approfondir

Naviguer dans le monde des cryptomonnaies nécessite une compréhension claire des considérations légales et des régulations. Les régulations des cryptomonnaies varient fortement d’un pays à l’autre, créant souvent des zones d’ombre pour les investisseurs et développeurs. Il est crucial de se familiariser avec le cadre légal applicable à vos transactions pour éviter des défis juridiques.

Cadre légal entourant les cryptomonnaies

Le cadre législatif peut influencer la façon dont vous gérez, investissez et sécurisez vos actifs numériques. Certaines juridictions appliquent des lois strictes sur l’échange, l’achat et la vente de cryptomonnaies, tandis que d’autres offrent un environnement plus flexible. Connaître ses droits et responsabilités vous permet de naviguer légalement et efficacement.

Importance de connaître ses droits et responsabilités

Êtant donné l’évolution rapide des lois, il est vital de rester informé et de consulter des experts juridiques si nécessaire. Cela permet de protéger vos droits en tant qu’investisseur et utilisateur, en évitant des complications potentielles.

Ressources pour approfondir

Explorer des ressources sécurisées et suivre des experts du secteur peut vous aider à maintenir vos connaissances à jour. Ces ressources offrent des guides et des mises à jour sur les meilleurs pratiques, les innovations technologiques et les implications légales des cryptomonnaies, renforçant ainsi votre position d’investisseur éclairé.